Por Calango Negro:

Olá Comunidade Anarquista,

Hoje nós daremos continuidade ao artigo anterior, que dissertava sobre como iniciar um diálogo e chamar alguém (ou pessoas) para um determinado projeto ou causa, e em nosso cenário hipotético, nós intitulamos tal projeto como sendo de ordem mais sensível, e por conta de seu conteúdo, poderia nos levar a problemas com leis presentes, ou mesmo ser alvo de grupos radicais, que possam estar infiltrados em nosso grupos de internet e por algum motivo possam utilizar tais informações abertas como forma de ataque. Debatemos diversos problemas e como simplificá-los ao máximo, tendo um mínimo de segurança. Também dissertamos os problemas em se utilizar tais métodos e cuidados que devemos ter. No presente artigo, como no anterior, a ideia que rege o mesmo é entender como enviar uma mensagem de forma anônima, eficiente, segura (debatemos isso também, não há 100% de segurança em absolutamente nada na internet, mas formas de deixar as coisas o mais seguro possível. A ponto de ter uma certa confiabilidade no método abordado). Se você entrou agora e invés de continuar aqui e quer checar o artigo anterior ao qual esse se remete, segue link abaixo.

COMO INICIAR ATIVIDADES PELA NET?

Remetendo ao artigo anterior, (caso você não deseje o ler) quero deixar bem claro que:

1. O artigo presente se remete a experiência própria e não se remete a um especialista na área de criptografia e segurança na internet.

2. Não existe método 100% seguro (não custa lembrar) de se comunicar pela internet. E para fazer tal é sempre recomendado o estudo na área.

3. Os métodos (descritos no artigo anterior e) abaixo dão algum teor de segurança para realizar uma comunicação efetiva, e por default troca de ideias e planos. Não fique desencorajado pelo fato de não ser 100% seguro, mas dificilmente alguém realmente vai conseguir imputar crime (dada as devidas medidas) no que você fala. O problema é quando isso se transmite para a ação (futuro post).

4. O simples fato de pessoas dissertarem sobre o fim do estado é considerado crime, mas cá estamos todos nós. E não se pode prender uma pessoa por disseminar ideias anti-estado. (Fala X Ação, lei de perseguição politica).

5. No artigo anterior eu recomendo que aquilo seja simplesmente um convite para começar a organizar o que segue neste artigo. De forma alguma eu recomendo a troca de arquivos por meios tradicionais, como e-mails convencionais, facebook ou qualquer outro tipo de plataforma que não assegure ou teja em sua politica e explicitamente declare não entregar dados ao NSA (National Security Agency trd:. Agência de Segurança Nacional → Agência que busca controlar o conteúdo trocado de informações em meio virtual para beneficiar politicas Yankees e seus parceiros {Incluso ABIN abiguinho}).

6. No momento que seus dados, que são constantemente cruzados com outros dados, refletirem que você faz parte, ou apoia algum grupo de luta anti-quiriarcal (ou qualquer outra coisa que venha de encontro as tais politicas de estado) e você começar a desaparecer da internet, informações que deveriam estar lá estiverem datadas como não identificadas ou inacessíveis, automaticamente leva a preocupação da tais autoridades e vai para a malha fina (você entra para lista negra. Massa né! Eu já to lá! Kkkk).

7. Obviamente esse é só um alerta. Para que você saiba em que você está entrando e não acabar caindo em uma de desavisado e tentar virar super-herói. Nós não somos super-heróis, somos pessoas comuns que dão cabo de tentar continuar uma luta de mais de cem anos contra instituições quiriarcais e não vamos parar só por que há perseguições, mas vamos até o fim de nossas vidas lutando em todos os ambientes e até a exaustão. Se está pronto para isso e dado os devidos aviso. Continuamos o artigo.

Tendo em vista que de alguma forma (seja própria ou seguindo as ideias postas no artigo anterior), você conseguiu realizar sua comunicação de forma secreta, através do facebook. Partiremos agora como conseguir construir um ambiente onde a comunicação de ideias possa decorrer de forma mais segura e fluídica possível, dado as limitações de máquinas postas no post anterior. Por que Camarada? Não podemos continuar usando aquele método para trocar informações? Você pode estar se perguntando.

Bom, poder pode. Ideal, não! Obviamente estamos tentando evitar aqueles alertas vermelhos para as agências supracitadas. E o facebook, twiter, whatsapp e snapchat (snapchat é um artigo completo a parte, se tem destrua logo sua conta por favor, caso queira continuar como ativista), tem praticamente todas as agências de espionagem do mundo com seus olhos nelas. Então a medida anterior é praticamente um chamado para poder organizar a casa e migrar o diálogo que se dará na organização de atividades para um ambiente mais seguro e anônimo. Onde tais agências, até onde se tem noção, não tem controle ou acesso as suas informações. Lembre que a internet migrou de forma a ter sucesso, através do uso de dados, com restrições mais flexíveis do que aquelas do mundo real. E por tanto um prato cheio para o capitalismo e tudo aquilo que o defende etc. Não cabe aqui nesse artigo aprofundar muito este assunto, além de alertar que, estamos tentando fazer com que você possa produzir e intercomunicar dados de forma segura e sem acesso a tais instituições.

Tendo isto em mente a primeira coisa que tenho a falar, mas de certa forma há um pouco de dificuldades, mas é compreensível, dado ao tipo de projeto no qual foi concebido é o projeto Rise up.

O projeto Rise up é um coletivo que provê ativistas do mundo com ambientes seguros do qual o seu principal foco é a comunicação livre, te dando o máximo de segurança possível que um projeto como o tal possa lhe conferir. Há e-mail, chat seguros (concebidos e modificados pelo próprio grupo, através de projetos de software de códigos de fonte livre (open source code), e comunicados abertos para a comunidade, plataforma social (não é algo como o facebook, é um pouco limitado (devido a capacidade de hardware que o grupo tem), mas bem interessante), e Open VPN (dá um duck duck go!) além de um sistema do qual garante que se qualquer informação for vazada de suas contas ou suspeita do mesmo, de acordo com os próprios, tudo será destruído. Além de uma comunidade amigável que para seu suas atividades rotineiras, e tentam responder qualquer possível pergunta que você por ventura tenha. Sua comunicação se dá em Inglês e Espanhol, mas há tradução em sua página e tutoriais para outras línguas, incluso o Português. É de fato o projeto ideal para qualquer pessoa começar a se comunicar com seu grupo e dá um suporte imenso. O projeto todo em si é um artigo a parte

Porém há um pequeno problema. Para conseguir acesso ao rise up; é necessário um convite, um código gerado automaticamente pelo coletivo e somente uma pessoa que tem:

1. Uma conta rise up.

2. E que essa conta tenha mais de 3 meses.

Podera lhe dar tal convite e acesso a fazer uma conta de e-mail que poderá lhe dar acesso a todas estas delicias revolucionárias.

Bom se você conseguir tal código ou popularmente chamado de invite (convite), basicamente é só você dá uma fuçada no site e seguir os tutorias. A maioria não é tão difícil. A única coisa a adicionar é encriptar suas mensagens (além da encriptação que o próprio e-mail já fornece) que é relativamente fácil. Caso você tenha uma conta do rise up e encontre dificuldades por conta da língua ou qualquer outro quesito técnico, não hesite em entrar em contato conosco, que responderemos. Enderece seu e-mail ao nosso com o título e dizendo que é para o Camarada No Front Anarquista e tentaremos fazer o possível para te ajudar. Link para o projeto Rise up em portugês segue aqui .

Bom, isso deixou o artigo um pouco longo, porém não falar do projeto Rise up e partir para a ação sem esse adendo importantíssimo para nossa luta, seria no mínimo leviano. Se tiver outras questões acima do qual parecem grego para você, é só dar uma pesquisada ou nos enviar um e-mail, endereçado a mim e estarei disposto a responder qualquer pergunta pertinente a este artigo. Mas por favor, lembre de colocar, além da sua dúvida de onde está vindo ela, cite o local específico (que parte do artigo?) e me ajude a entender qual é o seu problema durante todo o processo (não só sobre o rise up). E estarei a postos para te responder, o mais prontamente possível (o que não significa 24h, beleza?)

Não obstante, quero deixar claro que num projeto passado nós conduzimos diversos testes de segurança nas diversas plataformas oferecidas pelo Rise up e só encontramos um problema no chat (bate-papo) jabber do rise up, mas com a devida configuração o problema é totalmente contornável E EXTRAMAMENTE SEGURO. Então se você tiver mais curioso sobre isso entre em contato, caso contrário simplesmente use os programas dos quais dissertarei abaixo que sua vida será muito mais fácil.

Vamos lá! Seguindo o cenário anterior, você é uma pessoa que entrou faz pouco tempo no anarquismo e tem essa ideia; você encontrou uma outra (ou mais) pessoa (s) que divide (m) as mesmas ideias, que enxergam essa abordagem necessária e desejam realizar um projeto, no qual sua elaboração (se não ele por inteiro), deve ser feito de forma mais segura, e longe dos holofotes do facebook, que entendemos como plataforma principal para encontrar pessoas que dividem do mesmo incomodo e encontram neste projeto uma solução.

Não me atendo aos detalhes do projeto (e projetos em si no momento), como você está começando, talvez como seus colegas, como conseguirão isso? Se comunicar de forma segura!? Bom talvez conseguir um invite para o rise up fosse o ideal, e não surpreendentemente há muitas pessoas que lhe forneceriam tal invite de bom grado (foi assim que eu consegui o meu, mas demorou!). Todavia o projeto não pode parar, até o ponto que vocês consigam tal invite, se esse for realmente necessário. E aqui vai uma palavra de conselho. Se você conseguiu juntar pessoas, não espere muito tempo para fazer as coisas. O ideal é partir logo para a ação e o grupo começar a ver resultados. Muita gente acaba saindo por não ver algo indo para frente. Ou ao contrário, construa aos poucos e vá amadurecendo o projeto. Dai quem realmente vai estar com você ao lançamento dele (se for esse o intento) são pessoas que produziram o projeto e estão compromissadas com o mesmo.

Então o primeiro passo foi dado e vocês precisam debater, estratégias, trocar conteúdo e essas informações são tal que seria contraproducente realizar tais atividades em ambientes como e-mails convencionais e facebook. Eis aqui que começa nossa jornada.

A primeira coisa que eu recomendaria para tal estágio seria ir a uma plataforma chamada protonmail (link ).

O protonmail é um e-mail encryptado, até então, alegou que foi contatado por serviços de inteligências (do qual a informação em si é um pouco obscura), e negou tal acesso. Ele é encriptado em TLS e sua base de dados se encontra na Suiça (que por algum motivo eles acham isso muito importante, talvez pela “neutralidade” da Suiça no cenário mundial. Sei lá?). O interessante desse e-mail, é que, além de ser devidamente encriptado e seguro, não fornecendo seu banco de dados para agências de espionagem, ao menos até onde se sabe; ele também fornece a você conseguir mandar mensagens encriptadas (sim mensagens encriptadas, em uma conta de e-mail encriptada no qual as agências de segurança não tem acesso, caso não tenha ficado claro) para o outro recipiente, igualmente protegido, se usado o protonmail. E garante não só que, quando você receber a informação na sua conta protonmail, ninguém além de você poderá lê-la, mas que o caminho que essa informação percorre também é segura o suficiente e não será interceptada no meio do caminho por tais agências (criptografia end-to-end).

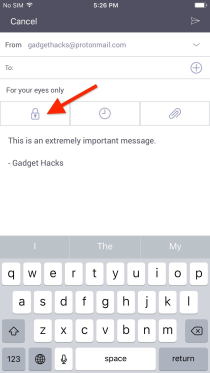

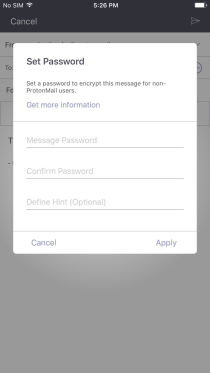

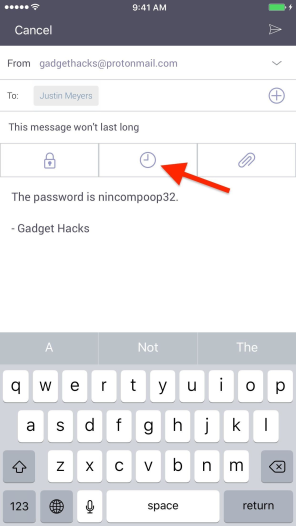

Para enviar uma mensagem encriptada, mais especificamente, recomendo que as pessoas que compõem seu grupo façam uma conta no protonmail e usem esse método de mensagem criptografada a seguir. É bem simples na verdade. Ao acessar sua conta. Você vai clicar no botão compose, que abrirá uma janela para a mensagem que você vai escrever. Nessa janela da mensagem abaixo, no canto esquerdo, há uma imagem de uma cadeado. Escreva sua mensagem, preencha para quem você quer enviar a mensagem, o título e o conteúdo da mensagem e clique no cadeado. Você será direcionado a uma pequena página que pede para você informar as senhas (passwords) para a encriptação quando enviar, e a desencriptação do destinatário. Não só isso ainda lhe dá uma outra opção na tela de encriptação que é a de você colocar uma dica para que a pessoa do outro lado, mesmo sem saber a exata senha possa decriptar sua mensagem. O processo é bem simples e com poucos cliques você tem uma mensagem segura que poderá viajar pela internet até seu destinatário e que só ele poderá ter acesso a ela. Mas aqui vai algumas palavras que podem ajudar neste momento.

O destinatário tem que saber qual a senha que você colocou para decriptar o conteúdo do que você enviou. Então ele deve estar ciente de que senha você colocou. Para fazer isso é interessante o uso do nosso velho amigo privnote, que pode ser enviado o link para o próprio e-mail do destinatário. Há também uma campo para dicas (hint) no qual você pode colocar uma dica e o destinatário, com essa dica, será capaz de desincriptar sua mensagem.

2. O interessante é criar um sistema no qual a pessoa sabe através de uma palavra-chave que senha utilizar para decriptar sua mensagem (cuidado nunca é demais). Por exemplo (dica – senha):

2.1. Cachorro – nuvens.

2.2. Aviário – Água

2.3. Navegando – Construção

De preferência use (se lhe apetecer usar o sistema de dicas, pois aqui é aquela situação onde se cria uma solução e acaba tendo outro problema, que seria guardar todas essa senhas, talvez uma senha única seria mais eficinete, se memorizada, mas vamos explorar a ferramenta) palavras que estejam desassociadas com as mesma. Então por exemplo se a dica vier.

Dica: Estava no mar e vi alguns pescadores navegando → Senha: Construção.

Dessa forma dificulta bastante caso alguém queira quebrar ou acessar suas mensagens. Iinteressante botar uns símbolos e fazer elas um pouco mais longas, acima é somente um modelo demonstrativo, seja criativo.

3. Muita gente não presta atenção nisso, é um detalhe, mas nunca deixe de ter o benefício da dúvida a seu favor. Qualquer mensagem de e-mail encriptada ou não, deixará o título da mensagem aberto a quem quiser ver. Por tanto, mesmo que o conteúdo da mensagem não possa ser acessado, ou seja, terceiros, mesmo acessando seu e-mail não posssam visualizar o conteúdo, se você indicar a natureza do conteúdo no título da mensagem, isso pode lhe render problemas, pois por mais que não se saiba o que diz o conteúdo, fica claro qual a natureza dele. Então quando enviar uma mensagem. Forneça título como “passando um dia na casa da vó”, e não faça algo do tipo “ataque ao banco no end. X as 21:30” por que o título das segundas aspas é claro o intento, por mais que não se tenha acesso ao conteúdo, ok? E não há como acusar uma pessoa no qual não se sabe o conteúdo, ou a natureza do mesmo.

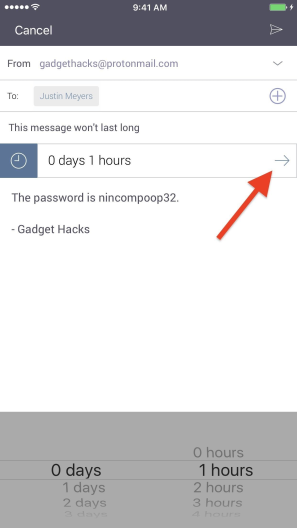

O Protonmail ainda tem outras qualidades a seu favor como mensagens que se autodestroem depois de um certo tempo. Basta clicar na área do relógio e colocar quanto tempo a mensagem vai ficar disponível (de 1h a 28 dias, as vezes pode parecer que você pode colocar mais tempo que 28 dias, mas esse é o máximo que o protonmail disponibiliza.). Preste atenção que, caso você queira enviar tal tipo de mensagem para outra plataforma de e-mail, que não a do protonmail, você terá de encriptar a mensagem antes (o protonmail irá pedir o password), pois ela não funcionará. Todavia entre contas de protonmail não há a necessidade de encriptá-la antes, basta enviar com o tempo requisitado de autodestruição.

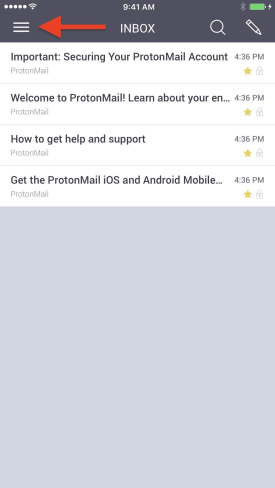

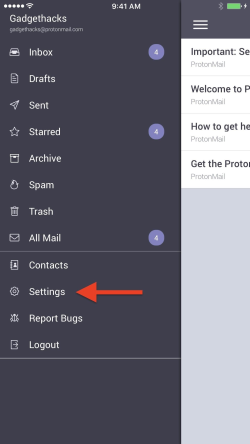

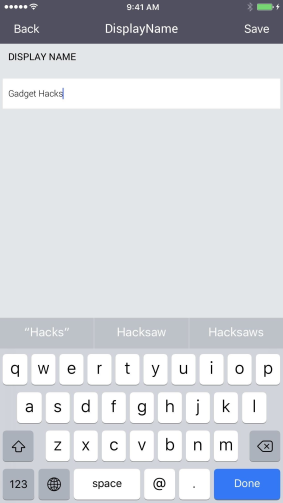

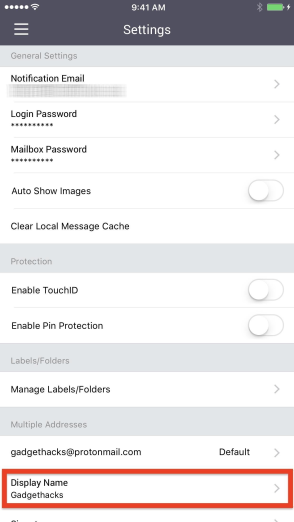

Além de encriptar a mensagem, fazê-la com que se auto-destrua despois de um certo tempo, o protonmail tem outra qualidade muita boa que é o fato de você poder mudar o nome de fachada do seu e-mail (display name), dessa forma o destinatário receberá um e-mail com um nome de alguém que não demonstre que esse e-mail foi enviando de sua conta. Tudo isso vem a contribuir para o gerenciamento de dados de forma a desviar a atenção de agências que estejam querendo identificá-lo ou caso tudo vá água abaixo.

A seta indica para apertar em settings

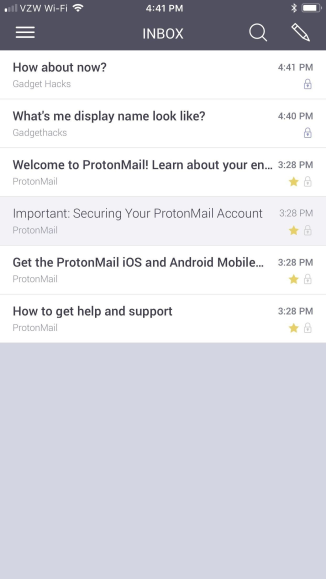

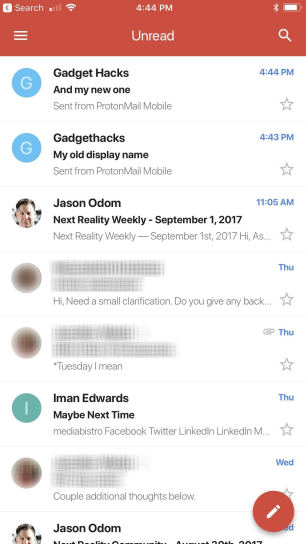

Em ambas as contas protonmail (a esquerda) e gmail (a direita) o novo nome do display (nome vitrine) Gadget Hacks agora é mostrado.

Mais informações ver na seção Links (no final do post) Seção sobre o uso do Protonmail.

-Considerações importantes. Comecei este artigo falando sobre o rise up e sua conta de e-mail e ser a ideal, contrapondo o protonmail por uma questão simples. O fato de o rise up não fornecer uma encriptação individualizada pré-pronta para o envio de suas mensagens (é isso mesmo não fornecer!). Você poderá usar uma encriptação chamada pgp (ou gpg para windows e outras plataformas hoje em dia), que significa pretty good protection (algo como proteção bem boa). As chaves pgp são simples de criar e implementar, e são individuais e muito mais difíceis de serem quebradas. Ao contrário do protonmail, que fornece sua própria encriptação (é ruim, pois nos leva a crer que provavelmente saibam desencriptar e possam ter acesso a suas informações, apesar do que alegam), e diz que eles não tem acesso a mesma, ainda que verdade, são eles que fornecem tal proteção, o que significa que protocolos e outras nuances são controladas por sua equipe. Ao contrário das chaves pgp no qual o rise up (e qualquer outro e-mail) usa e não tem nenhum controle ou acesso a sua chave de proteção (a pgp).

O protonmail, até o presente momento (30/01/2017) não possui suporte para pgp. Então não há como usar esse sistema para o protonmail, mas há como encriptar mensagens. Para detalhes de como criar um pgp e usá-lo no seu e-mail segue link.

COMO USAR O PGP NO SEU E-MAIL (NÃO RECOMENDADO USAR PARA E-MAILS CONVENCIONAIS!!!!).

Windows (se você quiser pular a introdução vá para 6m11s)

Agora tais questões pertinentes ao protonmail estão devidamente colocadas, movemos então para outras características de montar um sistema de comunicação eficiente e, principalmente, seguro. Não basta seguir a questão e-mail. As vezes interagir, como você fazia no facebook, ali na hora e tirando dúvidas e colhendo informações é a melhor forma de resolver certos assuntos, nada substitui um diálogo, mesmo que virtual, além de as vezes demorar horrores para que algumas situações entrem em concordata entre os participantes do grupo. Se faz necessário um chat. Que pode ter diversas funções e estruturas, além de que ainda vou falar de um e-mail para uso especial no final. Prossigamos.

Para falar da área de chat devemos entender que tudo o que foi dito até então se aplica para os chats também. A internet não é 100%. A única forma segura, como dito no post anterior, de se comunicar, é se você estiver num banker onde é notório que não há absolutamente ninguém ao redor ou que saibam da existência desse espaço, de preferência ninguém além da outra pessoa com que você está falando. Outro problema são aqueles pertinentes ao guia de cultura de segurança. Se não leu ou não sabe, uma simples busca com essas palavras-chave te levará ao guia. Ou volte ao post anterior a esse, vá a parte destinada aos links no final da página do artigo anterior e você vai encontrar lá. Tendo isto (e não vou me cansar nunca de repetir sobre a questão 100% segurança) em mente, sigamos para os chat rooms.

CLIQUE NAS IMAGENS ABAIXO PARA SEREM REDIRECIONADOS AO SITE, CASO DESEJE

Provavelmente se você tem alguma noção sobre aplicativos de bate-papo, o chat room telegram já veio a sua cabeça. Ele é bastante útil para diversas coisas e relativamente seguro. Não muito tempo atrás foram abordados, como boa parte dos projetos aqui, pelo governo estado unidense e não contaram conversa em deixar isso público e para toda a comunidade. O fato da exposição de Snowden para a comunidade internacional, me deixa um pouco descrente quanto a totalidade da segurança do Telegram, no entanto este chat é considerado relativamente seguro por alguns especialistas. Mas eu diria que se for usar o Telegram use-o com cautela, por alguns motivos.

1. Deixa o registro de suas conversas.

2. É possível recuperar mensagens no Telegram

3. Os motivos acima é o suficiente para saber que qualquer informação pode ser usado contra você(s).

FUNDADOR DO TELEGRAM ALEGA QUE GOVERNO NORTE AMERICANO QUERIA PORTA DOS FUNDOS PARA APLICATIVO.

O aplicativo russo apesar de leve e com diversas funções e pró cultura de segurança, não me deixa muito seguro pelo motivos acima e devido a sua popularidade, ou seja, alvo da NSA, sem sombra de dúvidas, e caso haja vazamento, ou mesmo espiões infiltrados em canais e comunidades, talvez nós nunca saibamos. Isso me deixa um pouco cético em relação ao uso exclusivo do Telegram ou como principal e única forma de comunicação do grupo, em especial dados mais sensíveis. Afinal não é como se a NSA fosse publicar no seu diário oficial que eles conseguiram se infiltrar com sucesso na plataforma, seja lá pelo meio que seja, tipo; há diversas formas de se infiltrar do que necessariamente quebrar um código. Isso se aplica aos demais também, mas sendo o Telegram um alvo especial da NSA, não me faz querer fazer deste aplicativo, o meu aplicativo numero um. Mas há funções interessante como chat secreto, que é bem confiável do ponto de vista de programação, é bem leve, pode ser usado em qualquer plataforma, celular ou pc, e é finitamente muito mais confiável que o whatsapp e sua pretensa conversa encriptada de ponta a ponta (fornecida pelo tio Zuck) e vem sendo usado por políticos (assim dizem “especialistas”) para manter suas conversas secretas (o que não diz muita coisa, os caras são uns “jênios” com a devida vênia ao pobre bicho que paga por nossos descalços). Além do fato de você puder criar um canal de informes que poderia ser útil para a divulgação de suas ideias e do grupo em ambiente, onde a segurança, ainda é uma prioridade e, até onde se sabe, oficialmente, não caiu nas garras da NSA.

O que eu recomendo é o uso do telegram para conversas mais tríviais e talvez para, quando o grupo formado, criar um canal no telegram, pois há características interessantes que definitivamente vem a agregar, em especial a comunidade, e como ambiente ao entrar alguém novo no seu grupo. É sempre interessante ver se essa pessoa realmente vai participar, seguindo também o guia de cultura de segurança, é interessante observar tais neófitos o seu processo de entrada no grupo. Aqui eu acho o telegram um ótimo local para isso. Todavia para questões, mais importantes, um erro crucial. Para tais eu recomendo os seguintes softwares.

aTox /qTox – Além de poder ser usado em praticamente qualquer ambiente PC ou quase qualquer celular (não vi versões para o windowsphone) ele é bem leve, utiliza a famigerada tecnologia de blockchain e sua id/ip é mascarado por um processo chamado de encriptação de hash, ainda que obtenha tal registro, onde permite um anonimato mais seguro. Além disso, salvo o engano quanto ao tempo, depois de 3 dias todo o log da conversa (o histórico da conversa) é apagado instantaneamente da net, caso o usuário não esteja utilizando aquela sala de conversa (chat room). Isso dá bastante segurança em termo de comunicação entre pares. Além de poder criar grupos, onde o mesmo pode ser realizado. Você pode apagar suas conversas e será instantaneamente apagado de todo o log de ambos os pares (exceto em conversa de grupos).

Apesar de não ter tantas características como o telegram como pesquisa de gifs e coisinhas que realmente não interessam, mas deixam uma conversa mais interativa. Eu acho o Tox um chat app muito eficiente, inteligente e inovativo na sua concepção. Além de sua criptografia misturar tipos de hashes que indicam sua segurança. Além disso é um aplicativo considerado desconhecido ainda por boa parte da comunidade o que deixa você mais seguro em saber que não é alvo preferencial de agências de segurança. (Morô?)

Signal – Considerado por boa parte da comunidade como o chat mais seguro entre todos, usa criptografia TLS e é “abençoado” por Snowden como sendo o aplicativo mais seguro da internet no qual usa um protocolo bem conhecido a programadores chamado de whisper, onde para a interface não se sabe que alguém enviou uma mensagem e esta só é enviada quando a pessoa da interface manda, e só é identificado que uma mensagem foi de fato enviada quando ela chega no seu destinatário (a interface é uma terceira parte, neste caso tudo funciona entre duas partes, excluindo a interface), como todos os projetos aqui, encriptados de ponta a ponta. O signal tem sua relevância tão alta no meio de comunicações segura devido a sua criptografia ser aberta (open-source-code). Isso significa que tanto o código como a encriptação passam pelo teste fortress (fortaleza em inglês) que assegura a sua inafabilidade. Em suma você está bem seguro.

Além disso atribui ao fato de você conseguir realizar mudanças no protocolo de segurança você mesmo e ter uma encriptação própria e mais segura ainda (veremos isso mais a frente, não é tão difícil quanto parece, outro post), do que a distribuída pelo próprio signal. Não mantém log de conversas o que quer dizer que, mesmo por coerção, não haverá eventualmente nada a mostrar depois de determinado tempo, pois assim que envia uma mensagem começa uma contagem regressiva que apaga instantaneamente qualquer mensagem. Você consegue fazer ligações criptografadas também (com um certo atraso e para pessoas com o app), além de mensagens e a interface é bem fácil de seguir e confortável. Outra coisa muito importante é que não mantém o log e mascara seu ip/id, simplesmente não mantém nenhuma dessa informações para sua conta, mas pede o registro ainda assim do seu telefone e dados básicos, de fato completando o que se espera de uma aplicativo que promete ser o mais seguro de todos na internet.

O signal tem versões para IOS, Android e PC (Windows), Mac e Linux Debian, o que consegue abranger muita gente. Definitivamente recomendado esse app, é ele que deve ser usado para debates que envolvem projetos de ação e programação de elementos que definitivamente você não quer que ninguém saiba. Este app/software te deixará mais tranquilo sobre as informações compartilhadas nele, pois seu projeto de segurança é realmente muito bem desenhado.

Wicker – Wicker já teve seus dias de glória, mas vem se reinventando muito nos últimos anos. O app/agora software também, usa um intrínseco sistema de criptografia ainda a ser analisada, onde cada ponta da comunicação recebe uma encriptação na sua conta que a faz capaz de ler a mensagem encriptada na outra. Como isso realmente funciona deu algo como uma confusão na comunidade especializada e se dá pelo fato de o wicker só abrir seu protocolo de encriptação recentemente em Agosto de 2017, e ainda pende em análise de pesquisadores na área. Interessante notar que eles oferecem uma recompensa a quem conseguir encontrar um bug (erro de programação, no qual o resultado não é aquele esperado pelo programador) em sua programação e por consequência seu sistema ainda obscuro de encriptação.

A vantagem em usar o Wicker é saber que sua encriptação ainda é de fato um segredo para a comunidade, o perigo jaz na mesma. Pois se testes não foram conduzidos de forma aberta e não é adotado um protocolo fortress, não há uma prova definitiva de que não há entradas. O wicker vem em duas opções uma grátis e outra pro, mas no qual a diferença é de quanto conteúdo você pode trocar entre contas e algumas outras doçuras que só vem no pacote pro, mas que de forma alguma afeta a segurança e com certeza o deixará capaz de se comunicar de forma efetiva e sem grandes medos na versão gratuita. Uma característica interessante é a questão do log de conversas que quando enviado uma mensagem uma contagem regressiva instantaneamente começa, deixando claro que após (24h se não me engano) esgotado esse tempo e mensagem irá se apagar. Definitivamente uma escolha boa e segura para todos que precisam de descrição máxima na sua comunicação e por motivos já citados.

O Wicker roda em Android, IOS e platafomas Mac, Windows e Ubuntu Linux.

Guerrilla Mail – Como prometido disse que ainda iria falar de um outro e-mail. Mas esse é para ser usado de forma diferente.

Não é um e-mail no qual você terá uma conta e pode ser sempre usado. É um e-mail descartável que é gerado a cada hora.

Esses e-mails são importantes, pois você pode trocar conteúdo entre pares e depois de determinado tempo (no caso o que eu vou mostrar aqui 60min) ele será eliminado da internet. Seu nome é guerrilla mail, e ele não tem uma criptografia excelente (e se tiver um que teja e você conhecer, nos diga e podemos fazer um adendo a este post), mas complica determinar o trajeto e infiltração devido ao fato de ele estar indisponível depois desse tempo, e caso venha a utilizar irá entender, é um chamarão de números, praticamente inviabilizando qualquer tentativa de penetração nos dados enviados, o que é considerado seguro, pois quebrar um sistema não é tão fácil assim. O guerrilla mail se utiliza de preceitos básicos de back end ou porta dos fundos, e é bem seguro. O seu uso é contemplado para trocar mensagens rápidas, que não querem ser vazadas ou identificadas, assim como a troca de material importante. Pois qualquer rastro de mensagem, ou mesmo da troca do material será totalmente exterminado da internet. E isso é algo bem interessante a se levar em consideração no gerenciamento de dados do grupo. Sempre tendo em mente que; dados que não existem, geram falta de evidencias sob suas ações.

Finalmente eu altamente recomendo você deixar a sua conta de facebook mais “secreto”. Com o mínimo de acessibilidade para terceiros. Agora você começou a atuar e decidiu militar no anarquismo, trocando informações sensíveis pela net, a não ser que sua intenção seja outra (o que faz desse post totalmente inútil de forma prática, a não ser talvez uma possível curiosidade), recomendo que começa a tomar precauções em ambientes abertos. Para não deixar esse passo a passo mais longo, aqui vai um tutorial bem simples do wikihow que demonstra como fazer isso no seu facebook → link

No mais devo dizer parabéns. Se você tomou todas as medidas acima e escolheu algum dos aplicativos supracitados, principalmente sabendo usar o telegram e os outros que citei, você já está num caminho bem avançado para muitos dos que conheço. Todavia ainda temos uma problema a resolver. Seu ip (a identificação de seu computador, tipo o rg dele)! Pois é, toda vez que você fizer um download de qualquer desses aplicativos nessa sua máquina, ou mesmo que tendo seu ip mascarado, quando rodar algum desses aplicativos a sua máquina vai registrar o uso e a rodagem dele no seu computador, sem contar os registro que ela manda para internet e servidores. Meio chato isso. Mas não tão difícil de contornar.

Então como resolver esse problema?

Bom é simples, mas como já falamos bastante e creio que você tenha algumas coisas para olhar e talvez analisar (bem que não há necessidade, só com a descrição escolha o que você quer e siga as recomendações e você estará bem), e haja visto, que o próximo assunto é um pouco mais detalhado, pois veremos Sistemas Operacionais e ter uma ideia básica de algumas coisas e como nos prevenir o restante ficará para um próximo post. Próxima semana.

E não façam o download de nenhum desses programas ainda, se você quiser tomar os devidos cuidados. Tenha paciência e espere um pouco que semana que vem tem mais.

Muito obrigado a todos que leram.

Perguntas e sugestõs favor entrar em contato pelo:

calangonegro(at)riseup.net

Saúde e Anarquia!

Seção Links (boa parte em Inglês).

URL desse artigo encurtada para compartilhamento -> https://wp.me/p9pmPh-1r

Facebook Seguro → https://pt.wikihow.com/Tornar-sua-Conta-do-Facebook-mais-Segura

Série sobre o uso do Protonmail → https://smartphones.gadgethacks.com/how-to/protonmail-101-send-end-end-encrypted-emails-non-protonmail-recipients-0179858/

https://smartphones.gadgethacks.com/how-to/protonmail-101-send-self-destructing-emails-0179856/

Respota do Protonmail sobre o uso de PGP/GPG → https://protonmail.com/support/knowledge-base/sending-a-message-using-pgppgp/

Noticia do Telegram X EUA → https://codigofonte.uol.com.br/noticias/fundador-do-telegram-alega-que-governo-norte-americano-queria-porta-dos-fundos-para-aplicativo

Sobre a encriptação do Signal em fase beta → https://www.signal.org/blog/signal-profiles-beta/

About us do Wicker → https://www.wickr.com/about

Rise up projeto → https://riseup.net/pt

Colocar chave gpg no seu Windows → https://www.youtube.com/watch?v=MFtUPt_HegI

Colocar chave pgp no seu Linux (Ubuntu) → https://ssd.eff.org/en/module/how-use-pgp-linux

Wicker → https://www.wickr.com/

Signal → https://www.signal.org/

Tox → https://tox.chat/

Guerrilla mail → https://www.guerrillamail.com/

duck duck go -> https://duckduckgo.com/