Calango_Negro;

Olá comunidade Anarquista,

/*Arquivo: UsandoChavesPGP.an

*————————————————————-

* Condição Prévia: Ativista precisa de encriptação de informação. Mas não tem *ideia de *como fazer ou onde procurar.

*Condição Posterior: Ativista agora sabe utilizar chaves PGP para manter suas *informações em sigilo e seguir protocolos de segurança.

*/

import revolution.an*;

While (LutandoNaRevolução) {

if (negro) {

LutarJuntos ();

}else {

EumBug ();

}

Export → DB * From Calango_Negro;

Import → DB * To Comunidade_Anarquista;

# Aqui o estado e o capitalismo cai. Tem vermelho não irmão!

>>print (Revolução Anarquista)

(Indenting impossible through WordPress oppressive control (A))

Brincadeirinhas a parte eu ia continuar a fazer os artigos baseado naquele cenário que tinha proposto, segue o link abaixo. (dica leia o artigo até o final, no último link, tem surpresa boa lá. Enfim fica a dica kkkk)

Como Iniciar Atividades Pela Net?

Sabendo Navegar em Águas Tenebrosas!

Mas eu falei um pouco sobre chaves PGP no outro artigo e dois amigos meus ficaram me perguntando o que era aquilo. Parecia algo interessante. Seguro, pode usar em e-mails convencionais, um protocolo de segurança. Como isso funciona? É seguro mesmo?

Antes de ir a frente eu quero dizer que eu não sou nenhum especialista, e caso haja alguém que queira colaborar com o post, por favor o faça. Estas são informações que eu tiro fuçando por ai. Avisados, vamos ao que interessa.

Então quebrando um pouco a lógica da evolução do cenário, vamos ao PGP.

Bom é bem seguro, como o próprio nome indica. PGP é um acronismo para a palavra em inglês Pretty Good Protection, algo como segurança bem boa (e não muito boa, enfim sem detalhes sobre aspectos linguísticos). Bom a maioria do material que você vê ai pela internet simplesmente te explica como fazer isso no seu computador. Se você caiu aqui com esse único intento, vá mais abaixo no post por que eu vou encher a primeira parte dele com a história do PGP e como os cypher punks estavam ligados a ele antes de falar como ativá-lo e outras curiosidades que eu acho importante sobre o uso das chaves PGP’s. Beleza? Simbora.

A chave PGP é um tipo de encriptação que pode ser usada de diversas formas. Ela é mais comumente usada para a troca de e-mails criptografados pelo sistema PGP. Mas ele serve para encriptar Hds e outros mais. E é realmente uma encriptação muito eficaz. Até onde se é notório ninguém conseguiu quebrar uma encriptação pgp. O máximo que aconteceu foram ataques para que se tivesse acesso a senha posta pela pessoa no software PGP, ou seja, a abordagem para decifrar a mensagem era a senha do dono da chave pgp e não quebrar a encriptação em si. Dai a força da encriptação. Vamos detalhar isso mais a frente.

O protocolo PGP foi criado por Phil Zimmerman em 1991. Phil é graduado em ciência da computação e trabalhava como engenheiro de softwares, ligado a área de segurança dos mesmos. Ele era ligado a movimentos pacifistas e de desnuclearização dos Estados Unidos, e sendo ele um ativista, viu a necessidade de tentar construir um método onde ativistas pudessem se comunicar pela internet sem a interferência da NSA. O algoritmo construído por ele veio enquanto ele ia a uma padaria que ele costumava frequentar, chamada pretty good bakery, dai o nome pretty good protection.

Bom até ai, nada de novo, NSA espionando ativistas (uhhh que surpresa nos deleita camarada). Bom ai é que tá. Se você lendo isso agora (escrevo isso em 3 de janeiro de 2018) acha que o governo EUA e a NSA são o ápice da maldade da internet, de fato é bom dar uma olhada na história da internet. A NSA era praticamente dona da internet. Não precisava de permissão ou nem esconder o fato de que espionava seus dados pela internet, coisa que tinha “caído” depois de alguns ajustes da gestão Clinton (depois revelado por Snowden que tais ações continuavam, mas de boa galera, todo mundo já sabia). Era assim e pronto. Além disso eram aquartelados por um ato (algo como uma medida aqui) sinistra, que se qualquer um (e não precisa ser especialista em “internet” não) ver aquilo com certeza chegaria a conclusão de que aquilo era um absurdo. Por exemplo; o próprio Phil teve um problema (como muitos ativistas desenvolvedores de software e ambientes propícios a ativistas), por ter desenhado um software de proteção com mais de 40 bits, o PGP na época tinha 128 (hoje tem uns com mais de 6.000). É o óbvio, a capacidade computacional dificilmente conseguiria quebrar algo com mais de 40 bits, 68 talvez, mas 128 era impossível na época. Isso foi se arrastando na corte durante anos e através de vários recursos, até que deu em nada.

O tal ato institucional (aff dá até calafrios essa palavra), só veio a ser debatido e refeito recentemente com a morte de Aaron Schwarts, um ativista de internet que se suicidou por conta da pressão que o FBI colocou nele.

Outra coisa que vale notar é que o uso do Software de Criptografia PGP foi altamente apoiado pelos cypher punks, que tiveram seus dias de anarquismo lá pela década de 90 (hoje é de chorar, os cara viraram entusiastas de btc, enfim, sem surpresas também. É só olhar o manifesto crypto anarchist deles, já dava para ver o que os cara queriam) e alguns deles integraram as equipes que vieram com as atualizações das versões de PGP até a atual que é a Gnu PGP que advem da Open PGP e são um dos grupos que apoiaram o uso aberto e liberado a todos a ter privacidade em suas mensagens, no qual a abertura do código foi essencial (mas não se enganem, não foi mera bondade. Interesses capitalistas estavam em jogo aqui).

Bom, para quem não entende, falar que eu estou abrindo o código de algo secreto, humm… isso não parece muito secreto camarada. Calma… Respire fundo. É assim que funciona. A encriptação não segue um padrão que eu, você ou qualquer máquina e nem a máquina que gera a encriptação de fato saiba como aquela encriptação que você recebe é de fato gerada. Ela é feita de forma aleatória e somente com a senha da chave é capaz de decriptá-la (o ato referso de encriptar). E acredite, tentaram quebrar e até hoje, tentam, mas até então sem sucesso (tem o ROCA ATTACK; mais abaixo). Além de inúmeros cientistas da área, que indicaram bugs que realmente não existiram e apontaram outros que poderiam, e desses estudos vieram as atualizações para as versões atuais da chave, as outras tentativas foram acessar a senha da chave encriptada. Por que até então se mostrou impossível se quebrar uma encriptação PGP. E é exatamente por isso que é importante manter um código aberto, pois se o código é aberto analistas podem estudá-lo e tentar encontrar falhas que possam ser corrigidas prontamente e não deixar que você, ao usar um software de código aberto (open source code) fique em mals lençóis. A outros problemas relacionados a isso é claro. Alguém pode simplesmente encontrar um falha antes que um especialista encontre. No entanto abrir o código para a comunidade vem se mostrando algo muito mais benéfico e seguro do que perigoso.

Enfim, falamos de chaves e senha, mas como é que essa encriptação PGP funciona. Bom… não é nada complicado de entender e muito menos ainda de usar. Ao usar é abrir mensagem com a sua encriptação, colocar a sua senha e é basicamente isso. Mas vamos tentar entender a lógica. Não a parte técnica de encriptação e modelos RSDI, RFC4880 etc. Vamos para a parte mais prática.

No final do post, e quando eu ensinar a fazer todo o paranauê do PGP (errr rimô), vai ter os links durante o post, no final e tudo direitinho como sempre. Mas deixa eu explicar como funciona. Para que você saiba como usar as chaves PGPs. De outro modo você vai ficar sentado com a chave PGP e vai ficar matutando como se usa essa bagaça. Enfim sigamos.

A chave PGP funciona do seguinte modo. Primeiro você tem que criar a chave PGP. E para Windows isso se dá por fazer o download de qualquer um desses dois programas. Um se chama kleopatra e o outro GPG4Win (GPG e PGP são praticamente sinônimos. Tem umas diferenças, mas no final é uma questão comercial. Saiba que se você usa uma chave GPG, é o mesmo que dizer que está usando uma chave PGP. OK?). Esse programas vão gerar a você dois arquivos. Um arquivo é uma chave pública (os softwares vão deixar isso bem específico), e o outro é a chave privada. Se por um caso você quiser abrir o arquivo no bloco de notas você vai ver um bando de números e letras aleatórios. Aquilo é a encriptação. No processo de gerar as duas chaves (os dois arquivos de encriptação), vai ser pedido que você faça uma senha.

Invés de colocar isso no mesmo parágrafo eu realmente preciso colocar isso num parágrafo a parte e colocar em letras máximas com um aviso gigante aqui. Duas coisas você tem que ter em mente.

ESSA TEM QUE SER UMA SENHA ÚNICA, BEM ELABORADA E DIFÍCIL DE SER QUEBRADA, POIS ATÉ ENTÃO, A ÚNICA FORMA DE SE TER ACESSO A UMA MENSAGEM CRIPTOGRAFADA POR UM CHAVE PGP É ATRAVÉS DA SENHA!

NÃO ESQUEÇA SUA SENHA. SE ESQUECER FAÇA OUTRA CHAVE PGP. NÃO DÊ SUA SENHA PGP A NINGUÉM E NÃO COLOQUE ESSA SENHA EM LUGAR ALGUM QUE NÃO A SUA PRÓPRIA CABEÇA. SUSPEITE DE QUALQUER PESSOA QUE PEÇA A SUA SENHA!

Seu computador, e-mail tudo! Não há segredos na internet. Se você fez um arquivo no seu computador de senhas esta senha não pode estar lá por motivos de segurança. Acho que ficou claro o quão importante é esse trein. Sigamos.

Depois que você criou senha, e o software lhe deu as suas duas chaves, você vai seguir para o uso delas. Embora haja diversos modos de usá-las o mais usual é o do e-mail. E é o que eu vou ensinar aqui.

O que você vai fazer é baixar o thunderbird (um software gerenciador de e-mails) e configurar o seu e-mail nele (já já dou os passos do processo, siga comigo). Quando configurar coloque em POP, quando instalar o Thunderbird vai aparecer opções, escolha essa, caso alguém abra o thunderbird com sua conta e você não escolheu essa opção, tal pessoa terá acesso a visualizar que e-mails você está trocando, apesar da pessoa não conseguir visualizar o conteúdo dos e-mails (somente colocando a senha do seu e-mail), caso não feito isso sua conta poderá ser observada. Se escolher ninguém poderá visualizar tal conteúdo.

Instale o plugin Enigmail no seu Thunderbird (ele que gerencia as chaves PGP).

Para as chaves funcionar a lógica é a seguinte. Você vai dar a sua chave PÚBLICA (jamais a privada) para quem você quer trocar e-mail. E a pessoa com quem você troca e-mails vai lhe fornecer com a chave pública dela. Para ficar mais fácil vamos fazer um cenário.

A- Oh… Não precisava. Fragmentos de vidros da Starbucks.

B- Nós podemos trocar por estilaços da McDonalds se você quiser…

João (sim João e Maria XD) quer trocar mensagens secretas com Maria. E para isso eles vão usar o PGP em suas contas de e-mail. João e Maria baixam os softwares e criam suas chaves PGPs. Dai Maria envia sua chave PGP Pública em anexo para João. João faz o mesmo.

Maria abre o Thunderbird e na opção Enigmail (fica no navegador (do Thunderbird) na barra superior do Thunderbird) e coloca e Chave Pública de João lá. João faz o mesmo. Dai Maria cria uma mensagem para João e coloca a Chave Pública de João no e-mail. Maria não sabe a senha ou como a chave funciona. Mas quando João recebe o e-mail criptografado de Maria (com a sua chave (a chave de João)) ele, e somente ele, sabe a senha e é o único que pode decriptar aquela mensagem, por que Maria encriptou aquela mensagem com a chave PÚBLICA de João e só João pode decriptá-la. E João faz o mesmo. Ele monta uma mensagem para Maria e coloca a chave PÚBLICA (de Maria) que Maria enviou para ele. Quando ele enviar a mensagem para Maria. Somente Maria vai conseguir decriptar por que só Maria sabe a senha da Chave dela, assim como João a dele.

Se por exemplo Maria mandar uma mensagem para Alberto, criptografada com a chave Pública de João, Alberto não vai conseguir decriptar a mensagem por que só João sabe o código da Chave Pública que ele deu para Maria. Alberto nunca vai saber qual é a mensagem, e muito provavelmente não vai conseguir encontrar um método para decriptar a mensagem de Maria com a chave de João. Só João consegue decriptar as mensagens encriptadas com sua chave, por que só João sabe a senha de sua chave de encriptação PGP pública dele.

Deu para entender a lógica das chaves PGP? Elas são chaves que você troca com pessoas de confiança, e elas usam sua chave pública para mandar uma mensagem encriptada para você. E da mesma forma você usa as chaves públicas das pessoas para mandar mensagens para elas. É um sistema sistema simples bem seguro. Onde o software encripta a mensagem a partir das chaves públicas e decripta as mesmas a partir da senha do usuário.

Não é demais avisar que não é interessante sair por ai distribuindo chaves públicas, e elas vem com uma assinatura, ok? Então a segurança aqui, tá no conteúdo que você vai trocar. Caso você tenha que lidar com muitas pessoas usando o PGP, é recomendado que você faça uma chave só para isso e outras medidas de segurança que vão ser abordadas em outros posts. Como disse a chave vêm com uma assinatura. Então de boa. É algo secreto e você nunca sabe o que pode acontecer. Então não coloque seu nome real na chave. Inventa um ai e nomeie a chave com outra coisa. Mas é bom deixar claro que vocês se conhecem (você e a pessoa com quem você troca e-mails). Receber e trocar e-mails com um fake, que usa um e-mail fake, e uma chave PGP com nome fake não é a coisa mais inteligente do mundo. A galera do anon perdeu uns três, um tá com mais de cem anos de prisão por conta do Sabu. Não queira você descobrir que trocou informação vital com um Sabu (dito snitch, cagueta, línguarudo, entregão, arregão…) da vida ai. Blz?

Bom só para você entender (por que dizer que esse trem é seguro não é o suficiente né?). Para gente paranoica que nem eu, só fiquei mesmo satisfeito com a totalidade da segurança do sistema de encriptação PGP, quando soube de algumas coisas que me fizeram confiar mais nela.

Por exemplo já foi mais do que batido isso, mas é considerado a encriptação mais próxima de protocolos militares. A FBI, pelo fato de não conseguir decriptar mensagens PGP, lançou um trojan em computadores da própria PGP, como teste, o intuito do trojan virus era ler como o teclado era digitado no intuito de descobrir a senha do usuário de PGP. Em 2003 um incidente envolvendo membros da brigada vermelha na Itália, que faziam uso da PGP, deixou claro que nem FBI, União Européia, ou mesmo a Policia Italiana era capaz de decriptar as mensagens. E em 2006, 2007, 2008 e 2009 ambos os governos dos EUA e Reino Unido passaram por cima de suas legislações, que defendem direitos das pessoas de terem informações confidenciadas, através de entenderem que aquilo constituia obstrução de justiça para conseguir as senhas das chaves, pois nenhuma agência de inteligência (pois é, nem James Bond), conseguiram quebrar a criptografia (tinha umas histórias escabrosas de pedófilos e por ai vai. Essa tecnologia cai na mão de gente que não a usa para o bem também, só para você ficar ciente).

No entanto em 2017, se encontrou o método ROCA de ataque as chaves PGP. E práticamente, quebrou com um raciocínio de que se achava que quanto mais bits, mais difícil de se quebrar. O ataque demonstra a vunerabilidade das chaves e outros tipos de encriptação, mas não necessariamente demonstrou decriptá-las de fato (até onde eu consegui entender). Outra coisa também é a nova empreitada de Phil Zimmerman que é a Dark Mail Allience, no qual pretende expandir os usos da encriptação PGP, como encriptação de Metadata (aquela informação que fica no seu computador sem você saber e que você não pode apagar, registro de todas as suas atividades). Enfim há soluções para isso, mas essa é para outro post. Vamos a instalação e uso das chaves.

Bom como você entende o conceito básico das chaves acho que eu não preciso explicar como elas funcionam. Vamos ao efeito prático da coisa.

Não há prazer maior para um ativista do que checar sua caixa de e-mail (na web) e saber que a mensagem que você enviou consta.

Para isso acontecer do que você vai precisar:

Thunderbird, chave pgp (gpg) pública, enigmail.

1. A primeira coisa que você vai ter que fazer é instalar o Thunderbird no seu computador. E colocar nele os seus dados da sua conta de e-mail.

-> No Linux Ubuntu

http://www.edivaldobrito.com.br/thunderbird-no-linux-veja-com-instalar/

2. Você vai configurar o thunderbird para o seu e-mail.

Caso você ainda tenha dúvidas de como configurar, vai um passo a passo de como fazer isso no seu computador, porém provavelmente não precisará disso. A configuração é passo a passo e fácil de usar.

http://www.viamidia.net/centraldeatendimento/view.php?codpagina=00015880

Pronto agora você tem seu e-mail configurado ao thunderbird e você deve ver ele carregando os seus e-mails ao thunderbird. Você pode usar ele ao invés de ter que acessar a página do seu e-mail (web mail) para acessar seu e-mail (thunderbird é um software, mas precisa de internet para carregar os novos e-mails, os antigos ele faz um download no seu computador, botar senha na pasta? Com certeza!). Não se preocupe ele sempre pede sua senha de e-mail para entrar e ninguém pode usar o programa sem essa senha. De toda sorte é bom deixar o atalho, caso você divida o computador com mais pessoas, em algum lugar só seu como uma pasta pessoal (com senha!!!!).

3. Agora você vai instalar o enigmail no seu thunderbird.

*Caso ocorra dúvidas aqui vá para o próximo passo, pois a instalação do enigmail será repetido no quesito 6.

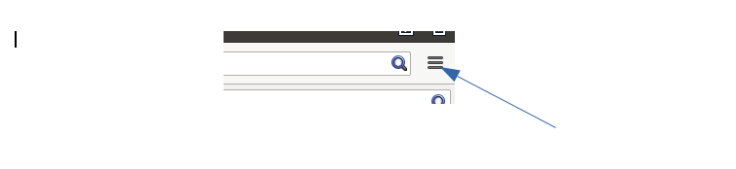

Você vai ver no seu thunderbird esta barra na parte superior a direita, ao lado da parte de pesquisa. Clique nela.

Vá em complementos e faça uma pesquisa por enigmail. Você vai ver o seguinte ícone.

Clique em instalar.

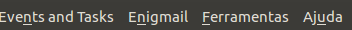

Depois de instalado você vai ver ela na sua parte superior de itens do Thunderbird. O Enigmail vai ser o que vai habilitar você a usar a sua chave pgp (gpg) nos e-mails e criptografá-los. Caso ele não apareça. Feche o Thunderbird e reinicie. Até aperecer ele desta forma.

Ele provavelmente aparecerá entre Events and Tasks (ou tradução) e Ferramentas (**alguns aparecem de forma diferente**). Agora você sabe que ele está devidamente instalado no seu thunderbird. Vamos as chaves.

4. Chaves pgp (gpg)

As chaves pgp são as chaves que encriptam a informação do seu e-mail. Vamos aqui aprender a fazê-las.

Ao criar-las você vai ver duas chaves. A pública e a privada (public and private). Você vai usar a pública e o Enigmail vai identificar automaticamente as pública. E as privadas com o seu nome.

A primeira coisa, para quem tem windows é baixar um programa chamado gpg4win. Ele vai criar suas chaves pgp (gpg tanto faz) para você. Caso esteja lendo isso, e tenha Linux Ubuntu o processo é diferente e mais fácil, pois o Linux já vem com essa opção embutida no computador. Basta ir a aplicativos -> acessório -> senhas e chaves. Em senhas e Chaves você basta clicar no sinal de mais (+) e preencher o formulário (Heil to Linux!)

https://www.gpg4win.org/ https://www.openpgp.org/software/

5. Fazendo a PGP.

Abaixo vai um video tutorial como fazer sua chave PGP pública (o apresentador fala demais, mas é melhor pecar pelo excesso do que pela falta)

Vocês vão ver que no campo de preencher os dados tem name, e-mail, comment. Favor colocar o seu nome fake, não use nome real se for ativista – se procura simplesmente privacidade, bom sinta-se a vontade – e-mail e NÃO COLOCAR NADA NO COMMENT, ele é opcional e quanto mais objetivo e menos coisas para ligar a você melhor.

https://www.youtube.com/watch?v=psEE24Ds4Ac

6. Colocando a chave pgp no seu thunderbird via enigmail.

Agora que você já tem o Thunderbird instalado, enigmail e possui sua chave pgp pública você vai enviar sua chave pública para o seu colega. Como vamos fazer isso?

Primeiro vá ao thunderbird e acesse o seu “Enigmail”, vá até a parte de “Gerenciamento de chaves Open PGP” (coloquei em aspas para deixar mais claro), selecione a sua chave e clique em avançar. Pronto você está com a sua chave inserida no Enigmail do seu Thunderbird.

Vá até escrever nova mensagem e coloque anexar minha chave pública. Isso vai fazer com que a pessoa com quem você quer trocar mensagens secretas tenham sua chave pública. Dessa forma quando ela enviar um e-mail a você, ela vai usar a sua chave onde só você tem a senha de acesso, criptografando a sua mensagem. Simples! Você vai receber a chave do seu/sua colega e ao escrever um e-mail, o Thunderbird vai automaticamente ligar a chave ao endereço de e-mail da mensagem que você vai passar e todos tem suas mensagens criptografadas e seguras. Para ficar mais claro segue um tutorial abaixo como obter o enigmail e como fazer esse processo.

https://www.youtube.com/watch?v=USCW7Rnv8h4

7. Como colocar outras chaves PGP no seu enigmail.

UFA! Você já chegou até aqui agora falta a parte final. Como inserir a chave do seu colega no seu enigmail. Ele deve identificar automaticamente, porém pode acontecer de isso não ocorrer. Ela vai vir no anexo de um e-mail comum. Você vai baixá-la, por tanto grave onde você baixou essa chave. Por que caso o enigmail não identifique automaticamente você deve seguir os passos.

1. Enigmail.

2. Gerenciamento de Chaves OpenPGP

3. Arquivo

4. Importar chaves a partir do arquivo

5. Procurar e selecionar a chave que o colega passou no arquivo.

6. Double click (clicar duas vezes sob a chave) para importar ela para o Enigmail.

7. Pronto a chave do seu colega agora está com você.

Quando você passar um e-mail use a chave do colega que ele vai receber um e-mail criptografado. O seu colega vai descriptografar e mandar um e-mail de volta com a sua chave. Dessa forma vocês podem conversar e falar uns com os outros de forma segura e mais protegida.

Há diversos tutoriais que explicam todo o processo de forma melhor detalhada em ambos, sites na web e Youtube. Então se por um acaso você preferiu ir pelos links ou queira ir a outro lugar, sinta-se livre. Eu recomendo que vá ao YouTube caso fique empacado em algo. Sinta-se a vontade. Não detalhei muito como fazer isso, pois é bem fácil achar tutoriais muito bem feitos. Todavia eu queria deixar algo mais do que “só mais um tutorial”. Eu queria deixar você seguro e que você saiba como é importante essa ferramenta para nós ativistas anarquistas. É mais um método criado para que a gente possa colocar a cabeça no travesseiro e dormir com uma preocupação a menos. E todo mundo que queira atuar, caso seu e-mail aceite o protocolo do PGP (vimos que o Protonmail não aceita, mas é bem efetivo) é algo minimante confiável, quantas coisas boas isso nos rendeu e quantas problemas e situações desagradáveis foram geradas por não tomarem o devido cuidado!

Lembre não há plataforma que seja 100% confiável. Então, mesmo numa plataforma rise up e outras importantes para nós (lembre do comunicado recente da rise up!). Se você quiser trocar informações sensíveis. Não se esqueça de encriptá-lo! É tranquilo, rápido, te assegura e assegura quem atua com você também. Todo mundo ganha aqui.

Enfim aproveitem.

dúvidas, esclarecimentos e outros sobre este post. Endereçar a:

calangonegro(at)riseup.net

Saúde e Anarquia!

Lista de Links (uhmmm dessa vez, leia até o final):

1. Tem muito material sobre o assunto, mas a maioria que eu encontrei é bem técnico. https://en.wikipedia.org/wiki/ROCA_vulnerability

2. Instalando Thunderbird

–> No Windows

–> No Linux Ubuntu

http://www.edivaldobrito.com.br/thunderbird-no-linux-veja-com-instalar/

3. Configurando Thunderbird

http://www.viamidia.net/centraldeatendimento/view.php?codpagina=00015880

4. Optendo as Chaves PGP

-> Windows

->Micelânea

https://www.openpgp.org/software/

5. Tutorial fazendo Chaves PGP

Windows

https://www.youtube.com/watch?v=psEE24Ds4Ac

Linux

Ir a aplicativos –> acessório –> senhas e chaves. Em senhas e Chaves você basta clicar no sinal de mais (+) e preencher o formulário.

6. Instalando o Enigmail e Colocando as Chaves PGPs no seu Thunderbird.

https://www.youtube.com/watch?v=USCW7Rnv8h4

7 – Protonmail dando desculpas por não aceitar o protocolo PGP

https://protonmail.com/support/knowledge-base/sending-a-message-using-pgppgp/

8 – Algumas informações em Relação ao GaG da Rise up e por que é importante ter seu e-mail encriptado. Eles tiveram problemas com dois mandatos de busca que de acordo com o grupo não violaram nenhuma de suas informações ou banco de dados da conta dos usuários. No entanto fez a comunidade fica um pouco abalada, e se viu a necessidade de, mesmo usando um servidor confiável, anti-NSA, de se realizar a encriptação dos dados ali trocados. Um pouco sobre o problema na página da Wikipedia.

https://en.wikipedia.org/wiki/Riseup

9 – Bom, como eu digo, nunca é demais conhecer alternativas. Aqui vai uma bem interessante do Canadá. Em Vancouver que vale a pena conhecer. Tem até hosting para site, além é claro de uma conta de e-mail segura, e que provê como uma alternativa ao Rise up. Res!st.ca